LA COMUNICACIÓN:

La comunicación es el proceso mediante el cual se puede transmitir información de una entidad a otra. Los procesos de comunicación son interacciones mediadas por signos entre al menos dos agentes que comparten un mismo repertorio designos y tienen unas reglas semióticas comunes.

Tradicionalmente, la comunicación se ha definido como "el intercambio de sentimientos, opiniones, o cualquier otro tipo de información mediante habla, escritura u otro tipo de señales". Todas las formas de comunicación requieren un emisor, unmensaje y un receptor destinado, pero el receptor no necesita estar presente ni consciente del intento comunicativo por parte del emisor para que el acto de comunicación se realice. En el proceso comunicativo, la información es incluida por elemisor en un paquete y canalizada hacia el receptor a través del medio. Una vez recibido, el receptor decodifica el mensaje y proporciona una respuesta.

El funcionamiento de las sociedades humanas es posible gracias a la comunicación. Esta consiste en el intercambio de mensajes entre los individuos.

Desde un punto de vista técnico se entiende por comunicación el hecho que un determinado mensaje originado en el punto A llegue a otro punto determinado B, distante del anterior en el espacio o en el tiempo. La comunicación implica la transmisión de una determinada información. La información como la comunicación supone un proceso; los elementos que aparecen en el mismo son:

- Código. El código es un sistema de signos y reglas para combinarlos, que por un lado es arbitrario y por otra parte debe de estar organizado de antemano.

- Canal. El proceso de comunicación que emplea ese código precisa de un canal para la transmisión de las señales. El Canal sería el medio físico a través del cual se transmite la comunicación.

Ej: El aire en el caso de la voz y las ondas

Hertzianas* en el caso de la televisión.

- La radiocomunicación es un sistema de telecomunicación que se realiza a través de ondas de radio u ondas hertzianas*,

- En tercer lugar debemos considerar el Emisor. Es la persona que se encarga de transmitir el mensaje. Esta persona elige y selecciona los signos que le convienen, es decir, realiza un proceso de codificación; codifica el mensaje.

- El Receptor será aquella persona a quien va dirigida la comunicación; realiza un proceso inverso al del emisor, ya que descifra e interpreta los signos elegidos por el emisor; es decir, descodifica el mensaje.

- Naturalmente tiene que haber algo que comunicar, un contenido y un proceso que con sus aspectos previos y sus consecuencias motive el Mensaje.

- Las circunstancias que rodean un hecho de comunicación se denominan Contexto situacional (situación), es el contexto en que se transmite el mensaje y que contribuye a su significado.

ANALÓGICA

Una señal analógica es un tipo de señal generada por algún tipo de fenómeno electromagnético y que es representable por una función matemática continua en la que es variable su amplitud y periodo (representando un dato de información) en función del tiempo. Algunasmagnitudes físicas comúnmente portadoras de una señal de este tipo son eléctricas como la intensidad, la tensión y la potencia, pero también pueden ser hidráulicas como la presión, térmicas como la temperatura, mecánicas, etc. La magnitud también puede ser cualquier objeto medible como los beneficios o pérdidas de un negocio.

En la naturaleza, el conjunto de señales que percibimos son analógicas, así la luz, el sonido, la energía etc, son señales que tienen una variación continua. Incluso la descomposición de la luz en el arco iris vemos como se realiza de una forma suave y continúa.

Una onda senoidal es una señal analógica de una sola frecuencia. Los voltajes de la voz y del video son señales analógicas que varían de acuerdo con el sonido o variaciones de la luz que corresponden a la información que se está transmitiendo.

DIGITAL

La señal digital es un tipo de señal generada por algún tipo de fenómeno electromagnético en que cada signo que codifica el contenido de la misma puede ser analizado en término de algunas magnitudes que representan valores discretos, en lugar de valores dentro de un cierto rango. Por ejemplo, el interruptor de la luz sólo puede tomar dos valores o estados: abierto o cerrado, o la misma lámpara: encendida o apagada (véase circuito de conmutación). Esto no significa que la señal físicamente sea discreta ya que los campos electromagnéticos suelen ser continuos, sino que en general existe una forma de discretizarla unívocamente.

Los sistemas digitales, como por ejemplo el ordenador, usan lógica de dos estados representados por dos niveles de tensión eléctrica, uno alto, H y otro bajo, L (de High y Low, respectivamente, en inglés). Por abstracción, dichos estados se sustituyen por ceros y unos, lo que facilita la aplicación de la lógica y la aritmética binaria. Si el nivel alto se representa por 1 y el bajo por 0, se habla de lógica positiva y en caso contrario de lógica negativa.

Cabe mencionar que, además de los niveles, en una señal digital están las transiciones de alto a bajo y de bajo a alto, denominadas flanco de bajada y de subida, respectivamente. En la figura se muestra una señal digital donde se identifican los niveles y los flancos.

Señal digital con ruido

Es conveniente aclarar que, a pesar de que en los ejemplos señalados el término digital se ha relacionado siempre con dispositivos binarios, no significa que digital y binario sean términos intercambiables. Por ejemplo, si nos fijamos en el código Morse, veremos que en él se utilizan, para el envío de mensajes por telégrafo eléctrico, cinco estados digitales, que son:

punto, raya, espacio corto (entre letras), espacio medio (entre palabras) y espacio largo (entre frases)

Referido a un aparato o instrumento de medida, se dice que el aparato es digital cuando el resultado de la medida se representa en un visualizador mediante números (dígitos) en lugar de hacerlo mediante la posición de una aguja, o cualquier otro indicador, en una escala

Señal digital: 1) Nivel bajo, 2) Nivel alto, 3) Flanco de subida y 4) Flanco de bajada.

TRANSDUCTOR

Un transductor es un dispositivo capaz de transformar o convertir un determinado tipo de energía de entrada, en otra diferente a la salida.

El nombre del transductor ya nos indica cual es la transformación que realiza (por ejemplo electromecánica, transforma una señal eléctrica en mecánica o viceversa), aunque no necesariamente en esa dirección. Es un dispositivo usado principalmente en la industria, en la medicina, en la agricultura, en robótica, en aeronáutica, etc. para obtener la información de entornos físicos y químicos y conseguir (a partir de esta información) señales o impulsos eléctricos o viceversa. Los transductores siempre consumen algo de energía por lo que la señal medida resulta debilitada.

DEMODULADOR

En telecomunicación el término desmodulación o demodulación engloba el conjunto de técnicas utilizadas para recuperar la información transportada por una onda portadora, que en el extremo transmisor había sido modulada con dicha información. Este término es el opuesto a modulación.

Así en cualquier telecomunicación normalmente existirá al menos una pareja modulador-desmodulador. El diseño del desmodulador dependerá del tipo de modulación empleado en el extremo transmisor

Tipos de comunicación :

- Simplex

Este modo de transmisión permite que la información discurra en un solo sentido y de forma permanente, con esta fórmula es difícil la corrección de errores causados por deficiencias de línea (TV).

- Half-Duplex

En este modo la transmisión fluye cada vez, solo una de las dos estaciones del enlace punto a punto puede transmitir. Este método también se denomina en dos sentidos alternos (walkie-talkie).

- Full-Duplex

Es el método de comunicación más aconsejable puesto que en todo momento la comunicación puede ser en dos sentidos posibles, es decir, que las dos estaciones simultáneamente pueden enviar y recibir datos y así pueden corregir los errores de manera instantánea y permanente

Medios de transmisión guiados

Los medios de transmisión guiados están constituidos por un cable que se encarga de la conducción (o guiado) de las señales desde un extremo al otro.

Las principales características de los medios guiados son el tipo de conductor utilizado, la velocidad máxima de transmisión, las distancias máximas que puede ofrecer entre repetidores, la inmunidad frente a interferencias electromagnéticas, la facilidad de instalación y la capacidad de soportar diferentes tecnologías de nivel de enlace.

La velocidad de transmisión depende directamente de la distancia entre los terminales, y de si el medio se utiliza para realizar un enlace punto a punto o un enlace multipunto. Debido a esto los diferentes medios de transmisión tendrán diferentes velocidades de conexión que se adaptarán a utilizaciones dispares.

Dentro de los medios de transmisión guiados, los más utilizados en el campo de las comunicaciones y la interconexión de computadoras son:

- El par trenzado: Consiste en un par de hilos de cobre conductores cruzados entre sí, con el objetivo de reducir el ruido de diafonía. A mayor número de cruces por unidad de longitud, mejor comportamiento ante el problema de diafonía.

Existen dos tipos de par trenzado:

- Protegido: Shielded Twisted Pair (STP)

- No protegido: Unshielded Twisted Pair (UTP)

El UTP son las siglas de Unshielded Twisted Pair. Es un cable de pares trenzado y sin recubrimiento metálico externo, de modo que es sensible a las interferencias. Es importante guardar la numeración de los pares, ya que de lo contrario el Efecto del trenzado no será eficaz disminuyendo sensiblemente o incluso impidiendo la capacidad de transmisión. Es un cable Barato, flexible y sencillo de instalar. Las aplicaciones principales en las que se hace uso de cables de par trenzado son:

- Bucle de abonado: Es el último tramo de cable existente entre el telefóno de un abonado y la central a la que se encuentra conectado. Este cable suele ser UTP Cat.3 y en la actualidad es uno de los medios más utilizados para transporte de banda ancha, debido a que es una infraestructura que esta implantada en el 100% de las ciudades.

- Redes LAN: En este caso se emplea UTP Cat.5 o Cat.6 para transmisión de datos.Consiguiendo velocidades de varios centenares de Mbps. Un ejemplo de este uso lo constituyen las redes 10/100/1000BASE-T.

- El cable coaxial: Se compone de un hilo conductor, llamado núcleo, y un mallazo externo separados por un dieléctrico o aislante.

- La fibra óptica.

Cabe destacar que hay una gran cantidad de cables de diferentes características que tienen diversas utilidades en el mundo de las comunicaciones

Medios de transmisión no guiados.

Tanto la transmisión como la recepción de información se lleva a cabo mediante antenas. A la hora de transmitir, la antena irradia energía electromagnética en el medio. Por el contrario en la recepción la antena capta las ondas electromagnéticas del medio que la rodea.

La configuración para las transmisiones no guiadas puede ser direccional y omnidireccional.

En la direccional, la antena transmisora emite la energía electromagnética concentrándola en un haz, por lo que las antenas emisora y receptora deben estar alineadas.

En la omnidireccional, la radiación se hace de manera dispersa, emitiendo en todas direcciones pudiendo la señal ser recibida por varias antenas. Generalmente, cuanto mayor es la frecuencia de la señal transmitida es más factible confinar la energía en un haz direccional.

La transmisión de datos a través de medios no guiados, añade problemas adicionales provocados por la reflexión que sufre la señal en los distintos obstáculos existentes en el medio. Resultando más importante el espectro de frecuencias de la señal transmitida que el propio medio de transmisión en sí mismo.

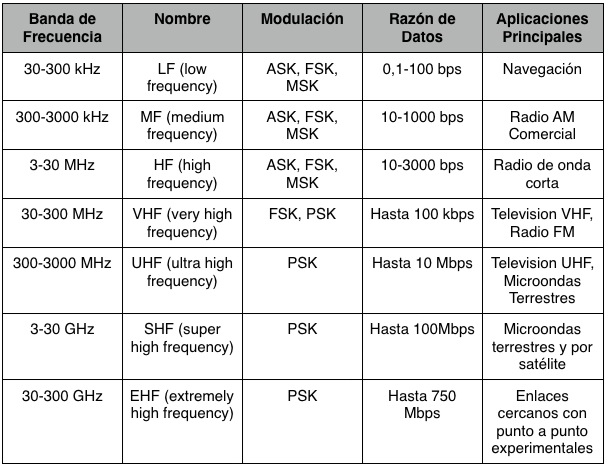

Según el rango de frecuencias de trabajo, las transmisiones no guiadas se pueden clasificar en tres tipos: radio, microondas y luz (infrarrojos/láser).

CONCEPTO DE RED :

El término genérico "red" hace referencia a un conjunto de entidades (objetos, personas, etc.) conectadas entre sí. Por lo tanto, una red permite que circulen elementos materiales o inmateriales entre estas entidades, según reglas bien definidas.

- red: Conjunto de equipos y dispositivos periféricos conectados entre sí. Se debe tener en cuenta que la red más pequeña posible está conformada por dos equipos conectados.

- redes: implementación de herramientas y tareas para conectar equipos de manera que puedan compartir recursos en la red.

Según el tipo de entidad involucrada, el término utilizado variará:

- red de transporte: conjunto de infraestructuras y vehículos usados para transportar personas y bienes entre diferentes áreas geográficas.

- red telefónica: infraestructura usada para transportar señales de voz desde una estación telefónica a otra.

- red neural: conjunto de neuronas conectadas entre sí.

- red criminal: conjunto de estafadores complotados (donde hay un estafador, por lo general hay otro).

- red informática: conjunto de equipos conectados entre sí mediante líneas físicas que intercambian información bajo la forma de datos digitales (valores binarios, es decir valores codificados como una señal que puede representar 0 ó 1).

Obviamente, los artículos que está leyendo en este momento tratan de las redes informáticas.

No existe un sólo tipo de red, ya que históricamente han existido diferentes tipos de equipos que se han comunicado en varios lenguajes diferentes. La necesidad de contar con múltiples tipos de redes también surge de la heterogeneidad de los medios físicos de transmisión que las une, ya sea que los datos se transfieran de la misma manera (por pulsos eléctricos, haces de luz u ondas electromagnéticas) o que utilicen el mismo tipo de medio físico (como un cable coaxial, pares trenzados o líneas de fibra óptica).

Cada capítulo describe las características de los medios físicos de transmisión así como la manera en que los datos se desplazan por la red

CLASES DE REDES

Direcciones IP Clase A, B, C, D, Y E

Para adaptarse a redes de distintos tamaños y para ayudar a clasificarlas, las direcciones IP se dividen en grupos llamados clases.

Esto se conoce como direccionamiento classful. Cada dirección IP completa de 32 bits se divide en la parte de la red y parte del host.

Un bit o una secuencia de bits al inicio de cada dirección determinan su clase. Son cinco las clases de direcciones IP como muestra la Figura

La dirección Clase A se diseñó para admitir redes de tamaño extremadamente grande, de más de 16 millones de direcciones de host disponibles.

Las direcciones IP Clase A utilizan sólo el primer octeto para indicar la dirección de la red. Los tres octetos restantes son para las direcciones host.

El primer bit de la dirección Clase A siempre es 0. Con dicho primer bit, que es un 0, el menor número que se puede representar es 00000000, 0 decimal.

El valor más alto que se puede representar es 01111111, 127 decimal. Estos números 0 y 127 quedan reservados y no se pueden utilizar como direcciones de red. Cualquier dirección que comience con un valor entre 1 y 126 en el primer octeto es una dirección Clase A.

La red 127.0.0.0 se reserva para las pruebas de loopback. Los Routers o lasmáquinas locales pueden utilizar esta dirección para enviar paquetes nuevamente hacia ellos mismos. Por lo tanto, no se puede asignar este número a una red.

La dirección Clase B se diseñó para cumplir las necesidades de redes de tamaño moderado a grande. Una dirección IP Clase B utiliza los primeros dos de los cuatro octetos para indicar la dirección de la red. Los dos octetos restantes especifican las direcciones del host.

Los primeros dos bits del primer octeto de la dirección Clase B siempre son 10. Los seis bits restantes pueden poblarse con unos o ceros. Por lo tanto, el menor número que puede representarse en una dirección Clase B es 10000000, 128 decimal. El número más alto que puede representarse es 10111111, 191 decimal. Cualquier dirección que comience con un valor entre 128 y 191 en el primer octeto es una dirección Clase B.

El espacio de direccionamiento Clase C es el que se utiliza más frecuentemente en las clases de direcciones originales. Este espacio de direccionamiento tiene el propósito de admitir redes pequeñas con un máximo de 254 hosts.

Una dirección Clase C comienza con el binario 110. Por lo tanto, el menor número que puede representarse es 11000000, 192 decimal. El número más alto que puede representarse es 11011111, 223 decimal. Si una dirección contiene un número entre 192 y 223 en el primer octeto, es una dirección de Clase C.

La dirección Clase D se creó para permitir multicast en una dirección IP. Una dirección multicast es una dirección exclusiva de red que dirige los paquetes con esa dirección destino hacia grupos predefinidos de direcciones IP. Por lo tanto, una sola estación puede transmitir de forma simultánea una sola corriente de datos a múltiples receptores.

El espacio de direccionamiento Clase D, en forma similar a otros espacios de direccionamiento, se encuentra limitado matemáticamente. Los primeros cuatro bits de una dirección Clase D deben ser 1110. Por lo tanto, el primer rango de octeto para las direcciones Clase D es 11100000 a 11101111, o 224 a 239. Una dirección IP que comienza con un valor entre 224 y 239 en el primer octeto es una dirección Clase D.

Se ha definido una dirección Clase E. Sin embargo, la Fuerza de tareas deingeniería de Internet (IETF) ha reservado estas direcciones para su propiainvestigación. Por lo tanto, no se han emitido direcciones Clase E para ser utilizadas en Internet. Los primeros cuatro bits de una dirección Clase E siempre son 1s. Por lo tanto, el rango del primer octeto para las direcciones Clase E es 11110000 a 11111111, o 240 a 255.

TOPOLOGIA DE REDES

La topología de red se define como la cadena de comunicación usada por los computadores que conforman una red para comunicarse. Un ejemplo claro de esto es la topología de árbol, la cual es llamada así por su apariencia estética, por la cual puede comenzar con la inserción del servicio de internet desde el proveedor, pasando por el router, luego por un switch y este deriva a otro switch u otro router o sencillamente a los hosts (estaciones de trabajo), el resultado de esto es una red con apariencia de árbol porque desde el primer router que se tiene se ramifica la distribución de internet dando lugar a la creación de nuevas redes o subredes tanto internas como externas. Además de la topología estética, se puede dar una topología lógica a la red y eso dependerá de lo que se necesite en el momento.

En algunos casos se puede usar la palabra arquitectura en un sentido relajado para hablar a la vez de la disposición física del cableado y de cómo el protocolo considera dicho cableado. Así, en un anillo con una MAU podemos decir que tenemos unatopología en anillo, o de que se trata de un anillo con topología en estrella.

La topología de red la determina únicamente la configuración de las conexiones entre nodos. La distancia entre los nodos, las interconexiones físicas, las tasas de transmisión y los tipos de señales no pertenecen a la topología de la red, aunque pueden verse afectados por la misma

Redes de araña

- La topología en estrella reduce la posibilidad de fallo de red conectando todos los nodos a un nodo central. Cuando se aplica a una red basada en la topología estrella este concentrador central reenvía todas las transmisiones recibidas de cualquier nodo periférico a todos los nodos periféricos de la red, algunas veces incluso al nodo que lo envió. Todos los nodos periféricos se pueden comunicar con los demás transmitiendo o recibiendo del nodo central solamente. Un fallo en la línea de conexión de cualquier nodo con el nodo central provocaría el aislamiento de ese nodo respecto a los demás, pero el resto de sistemas permanecería intacto. El tipo de concentrador hub se utiliza en esta topología, aunque ya es muy obsoleto; se suele usar comúnmente un switch.

La desventaja radica en la carga que recae sobre el nodo central. La cantidad de tráfico que deberá soportar es grande y aumentará conforme vayamos agregando más nodos periféricos, lo que la hace poco recomendable para redes de gran tamaño. Además, un fallo en el nodo central puede dejar inoperante a toda la red. Esto último conlleva también una mayor vulnerabilidad de la red, en su conjunto, ante ataques.

Si el nodo central es pasivo, el nodo origen debe ser capaz de tolerar un eco de su transmisión. Una red, en estrella activa, tiene un nodo central activo que normalmente tiene los medios para prevenir problemas relacionados con el eco.

- Una topología en árbol (también conocida como topología jerárquica) puede ser vista como una colección de redes en estrella ordenadas en una jerarquía. Éste árbol tiene nodos periféricos individuales (por ejemplo hojas) que requieren transmitir a y recibir de otro nodo solamente y no necesitan actuar como repetidores o regeneradores. Al contrario que en las redes en estrella, la función del nodo central se puede distribuir.

Como en las redes en estrella convencionales, los nodos individuales pueden quedar aislados de la red por un fallo puntual en la ruta de conexión del nodo. Si falla un enlace que conecta con un nodo hoja, ese nodo hoja queda aislado; si falla un enlace con un nodo que no sea hoja, la sección entera queda aislada del resto.

Para aliviar la cantidad de tráfico de red que se necesita para retransmitir en su totalidad, a todos los nodos, se desarrollaron nodos centrales más avanzados que permiten mantener un listado de las identidades de los diferentes sistemas conectados a la red. Éstos switches de red “aprenderían” cómo es la estructura de la red transmitiendo paquetes de datos a todos los nodos y luego observando de dónde vienen los paquetes de respuesta también es utilizada como un enchufe u artefacto

ELEMENTOS DE RED

Para poder formar una red se requieren elementos: hardware, software y protocolos. Los elementos físicos se clasifican en dos grandes grupos: dispositivos de usuario final (hosts) y dispositivos de red. Los dispositivos de usuario final incluyen los computadores, impresoras, escáneres, y demás elementos que brindan servicios directamente al usuario y los segundos son todos aquellos que conectan entre sí a los dispositivos de usuario final, posibilitando su intercomunicación.

El fin de una red es la de interconectar los componentes hardware de una red , y por tanto, principalmente, las computadoras individuales, también denominados hosts, a los equipos que ponen los servicios en la red, los servidores, utilizando el cableado o tecnología inalámbrica soportada por la electrónica de red y unidos por cableado o radiofrecuencia. En todos los casos la tarjeta de red se puede considerar el elemento primordial, sea ésta parte de un ordenador, de un conmutador, de una impresora, etc. y sea de la tecnología que sea (ethernet, Wi-Fi, Bluetooth, etc.)

[editar]

Software

Sistema operativo de red: permite la interconexión de ordenadores para poder acceder a los servicios y recursos. Al igual que un equipo no puede trabajar sin un sistema operativo, una red de equipos no puede funcionar sin un sistema operativo de red. En muchos casos el sistema operativo de red es parte del sistema operativo de los servidores y de los clientes, por ejemplo en Linux y Microsoft Windows.

Software de aplicación: en última instancia, todos los elementos se utilizan para que el usuario de cada estación, pueda utilizar sus programas y archivos específicos. Este software puede ser tan amplio como se necesite ya que puede incluir procesadores de texto, paquetes integrados, sistemas administrativos de contabilidad y áreas afines, sistemas especializados, correos electrónico, etc. El software adecuado en el sistema operativo de red elegido y con los protocolos necesarios permiten crear servidores para aquellos servicios que se necesiten.

[editar]

Hardware

[editar]

Tarjeta de red

Para lograr el enlace entre las computadoras y los medios de transmisión (cables de red o medios físicos para redes alámbricas e infrarrojos o radiofrecuencias para redes inalámbricas), es necesaria la intervención de una tarjeta de red, o NIC (Network Card Interface), con la cual se puedan enviar y recibir paquetes de datos desde y hacia otras computadoras, empleando un protocolo para su comunicación y convirtiendo a esos datos a un formato que pueda ser transmitido por el medio (bits, ceros y unos). Cabe señalar que a cada tarjeta de red le es asignado un identificador único por su fabricante, conocido como dirección MAC (Media Access Control), que consta de 48 bits (6 bytes). Dicho identificador permite direccionar el tráfico de datos de la red del emisor al receptor adecuado.

Estos adaptadores son unas tarjetas PCI que se conectan en las ranuras de expansión del ordenador. En el caso de ordenadores portátiles, estas tarjetas vienen en formatoPCMCIA o similares. En los ordenadores del siglo XXI, tanto de sobremesa como portátiles, estas tarjetas ya vienen integradas en la placa base.

Adaptador de red es el nombre genérico que reciben los dispositivos encargados de realizar dicha conversión. Esto significa que estos adaptadores pueden ser tanto Ethernet, como wireless, así como de otros tipos como fibra óptica, coaxial, etc. También las velocidades disponibles varían según el tipo de adaptador; éstas pueden ser, en Ethernet, de 10, 100, 1000 Mbps o 10000, y en los inalámbricos, principalmente, de 11, 54, 300 Mbps.

[editar]

Dispositivos de usuario final

- Computadoras personales: son los puestos de trabajo habituales de las redes. Dentro de la categoría de computadoras, y más concretamente computadoras personales, se engloban todos los que se utilizan para distintas funciones, según el trabajo que realizan. Se incluyen desde las potentes estaciones de trabajo para la edición de vídeo, por ejemplo, hasta los ligeros equipos portátiles, conocidos como netbooks, cuya función principal es la de navegar por Internet. Las tabletas se popularizaron al final de la primera década del siglo XXI, especialmente por el éxito del iPad de Apple.

- Terminal: muchas redes utilizan este tipo de equipo en lugar de puestos de trabajo para la entrada de datos. En estos sólo se exhiben datos o se introducen. Este tipo de terminales, trabajan unido a un servidor, que es quien realmente procesa los datos y envía pantallas de datos a los terminales.

- Electrónica del hogar: las tarjetas de red empezaron a integrarse, de forma habitual, desde la primera década del siglo XXI, en muchos elementos habituales de los hogares: televisores, equipos multimedia, proyectores, videoconsolas, teléfonos celulares, libros electrónicos, etc. e incluso en electrodomésticos, como frigoríficos, convirtiéndolos en partes de las redes junto a los tradiciones ordenadores.

- Impresoras: muchos de estos dispositivos son capaces de actuar como parte de una red de ordenadores sin ningún otro elemento, tal como un print server, actuando como intermediario entre la impresora y el dispositivo que está solicitando un trabajo de impresión de ser terminado. Los medios de conectividad de estos dispositivos pueden ser alambricos o inalámbricos, dentro de este último puede ser mediante: ethernet, Wi-Fi, infrarrojo o bluetooth. En algunos casos se integran dentro de la impresora y en otros por medio de convertidores externos.

- Otros elementos: escáneres, lectores de CD-ROM,

[editar]

Servidores

Son los equipos que ponen a disposición de los clientes los distintos servicios. En la siguiente lista hay algunos tipos comunes de servidores y sus propósitos:

- Servidor de archivos: almacena varios tipos de archivo y los distribuye a otros clientes en la red. Pueden ser servidos en distinto formato según el servicio que presten y el medio: FTP, SMB, etc.

- Servidor de impresión: controla una o más impresoras y acepta trabajos de impresión de otros clientes de la red, poniendo en cola los trabajos de impresión (aunque también puede cambiar la prioridad de las diferentes impresiones), y realizando la mayoría o todas las otras funciones que en un sitio de trabajo se realizaría para lograr una tarea de impresión si la impresora fuera conectada directamente con el puerto de impresora del sitio de trabajo.

- Servidor de correo: almacena, envía, recibe, enruta y realiza otras operaciones relacionadas con el e-mail para los clientes de la red.

- Servidor de fax: almacena, envía, recibe, enruta y realiza otras funciones necesarias para la transmisión, la recepción y la distribución apropiadas de los fax, con origen y/o destino una computadora o un dispositivo físico de telefax.

- Servidor de telefonía: realiza funciones relacionadas con la telefonía, como es la de contestador automático, realizando las funciones de un sistema interactivo para la respuesta de la voz, almacenando los mensajes de voz, encaminando las llamadas y controlando también la red o Internet, etc. Pueden operan con telefonía IP o analógica.

- Servidor proxy: realiza un cierto tipo de funciones en nombre de otros clientes en la red para aumentar el funcionamiento de ciertas operaciones (p. ej., prefetching y depositar documentos u otros datos que se soliciten muy frecuentemente). También «sirve» seguridad; esto es, tiene un firewall (cortafuegos). Permite administrar el acceso a Internet en una red de computadoras permitiendo o negando el acceso a diferentes sitios web, basándose en contenidos, origen/destino, usuario, horario, etc.

- Servidor de acceso remoto (RAS, del inglés Remote Access Service): controla las líneas de módems u otros canales de comunicación de la red para que las peticiones conecten una posición remota con la red, responden las llamadas telefónicas entrantes o reconocen la petición de la red y realizan los chequeos necesarios de seguridad y otros procedimientos necesarios para registrar a un usuario en la red. Gestionan las entradas para establecer la redes virtuales privadas, VPN.

- Servidor web: almacena documentos HTML, imágenes, archivos de texto, escrituras, y demás material web compuesto por datos (conocidos normalmente como contenido), y distribuye este contenido a clientes que la piden en la red.

- Servidor de streaming: servidores que distribuyen multimedia de forma continua evitando al usuario esperar a la descarga completa del fichero. De esta forma se pueden distribuir contenidos tipo radio, vídeo, etc. en tiempo real y sin demoras.

- Servidor de reserva, o standby server: tiene el software de reserva de la red instalado y tiene cantidades grandes de almacenamiento de la red en discos duros u otras formas del almacenamiento disponibles para que se utilice con el fin de asegurarse de que la pérdida de un servidor principal no afecte a la red. El servidor de reserva lo puede ser de cualquiera de los otros tipos de servidor, siendo muy habituales en los servidores de aplicaciones y bases de datos.

- Servidor de autenticación: es el encargado de verificar que un usuario pueda conectarse a la red en cualquier punto de acceso, ya sea inalámbrico o por cable, basándose en el estándar 802.1x y puede ser un servidor de tipo RADIUS.

- Servidores para los servicios de red: estos equipos gestionan aquellos servicios necesarios propios de la red y sin los cuales no se podrían interconectar, al menos de forma sencilla. Algunos de esos servicios son: servicio de directorio para la gestión d elos usuarios y los recursos compartidos, Dynamic Host Configuration Protocol (DHCP) para la asignación de las direcciones IP en redes TCP/IP, Domain Name System (DNS) para poder nombrar los equipos sin tener que recurrir a su dirección IP numérica, etc.

- Servidor de base de datos: permite almacenar la información que utilizan las aplicaciones de todo tipo, guardándola ordenada y clasificada y que puede ser recuperada en cualquier momento y en base a una consulta concreta. Estos servidores suelen utilizar lenguajes estandarízados para hacer más fácil y reutilizable la programación de aplicaciones, uno de los más populares es SQL.

- Servidor de aplicaciones: ejecuta ciertas aplicaciones. Usualmente se trata de un dispositivo de software que proporciona servicios de aplicación a las computadoras cliente. Un servidor de aplicaciones gestiona la mayor parte (o la totalidad) de las funciones de lógica de negocio y de acceso a los datos de la aplicación. Los principales beneficios de la aplicación de la tecnología de servidores de aplicación son la centralización y la disminución de la complejidad en el desarrollo de aplicaciones.

- Servidores de monitorización y gestión: ayudan a simplificar las tareas de control, monitorización, búsqueda de averías, resolución de incidencias, etc. Permiten, por ejemplo, centralizar la recepción de mensajes de aviso, alarma e información que emiten los distintos elementos de red (no solo los propios servidores). El SNMP es un de los protocolos más difundidos y que permite comunicar elementos de distintos fabricantes y de distinta naturaleza.

- Y otros muchos dedicados a múltiples tareas, desde muy generales a aquellos de una especifidad enorme.

DISPOSITIVOS DE REDES:

Continuamos con el tema de redes, bueno despues de haber respondido que son los dispositivos de redes ahora vamos a aver los dispositivos de redes, desde ahorita les digo Comunidad hay miles y miles de Dispositivos, pero en esta Noticia solo hablaremos de los mas usuales para las redes asi que si las personas que sepan de esta area y no encuentren el listado completo pues esperemos pronto hablar de todos…

Como siempre buscaremos la definicion de cada uno de los dispositivos para luego poner con mis palabras otra definicion, bueno comenzamos…

Definiciones de Wikipedia

Router

En español, enrutador o encaminador. Dispositivo de hardware para interconexión de redes de las computadoras que opera en la capa tres (nivel de red

Switch

Un switch (en castellano “conmutador”) es un dispositivo electrónico de interconexión de redes de ordenadores que opera en la capa 2 (nivel de enlace de datos) del modelo OSI (Open Systems Interconnection). Un conmutador interconecta dos o más segmentos de red, funcionando de manera similar a los puentes (bridges), pasando datos de un segmento a otro, de acuerdo con la dirección MAC de destino de los datagramas en la red.

Los conmutadores se utilizan cuando se desea conectar múltiples redes, fusionándolas en una sola. Al igual que los puentes, dado que funcionan como un filtro en la red, mejoran el rendimiento y la seguridad de las LANs (Local Area Network- Red de Área Local).

Modem

Un módem es un equipo que sirve para modular y demodular (en amplitud, frecuencia, fase u otro sistema) una señal llamada portadora mediante otra señal de entrada llamada moduladora. Se han usado modems desde los años 60 o antes del siglo XX, principalmente debido a que la transmisión directa de la señales electrónicas inteligibles, a largas distancias, no es eficiente. Por ejemplo, para transmitir señales de audio por el aire, se requerirían antenas de gran tamaño (del orden de cientos de metros) para su correcta recepción.

Servidor

Un servidor en informática o computación es:

Una aplicación informática o programa que realiza algunas tareas en beneficio de otras aplicaciones llamadas clientes. Algunos servicios habituales son los servicios de archivos, que permiten a los usuarios almacenar y acceder a los archivos de una computadora y los servicios de aplicaciones, que realizan tareas en beneficio directo del usuario final. Este es el significado original del término. Es posible que un ordenador cumpla simultáneamente las funciones de cliente y de servidor.

Firewall

Un cortafuegos (o firewall en inglés), es un elemento de hardware o software utilizado en una red de computadoras para controlar las comunicaciones, permitiéndolas o prohibiéndolas según las políticas de red que haya definido la organización responsable de la red.

Hub

En informática un hub o concentrador es un equipo de redes que permite conectar entre sí otros equipos y retransmite los paquetes que recibe desde cualquiera de ellos a todos los demás. Los hubs han dejado de ser utilizados, debido al gran nivel de colisiones y tráfico de red que propician

MODELO OSI:

El modelo de interconexión de sistemas abiertos, también llamado OSI (en inglés open system interconnection) es el modelo de red descriptivo creado por la Organización Internacional para la Estandarización en el año 1984. Es decir, es un marco de referencia para la definición de arquitecturas de interconexión de sistemas de comunicaciones

PEOTOCOLOS TCP/IP

La familia de protocolos de Internet es un conjunto de protocolos de red en los que se basa Internet y que permiten la transmisión de datos entre computadoras. En ocasiones se le denomina conjunto de protocolos TCP/IP, en referencia a los dos protocolos más importantes que la componen: Protocolo de Control de Transmisión (TCP) y Protocolo de Internet (IP), que fueron dos de los primeros en definirse, y que son los más utilizados de la familia. Existen tantos protocolos en este conjunto que llegan a ser más de 100 diferentes, entre ellos se encuentra el popular HTTP (HyperText Transfer Protocol), que es el que se utiliza para acceder a las páginas web, además de otros como el ARP (Address Resolution Protocol) para la resolución de direcciones, el FTP (File Transfer Protocol) para transferencia de archivos, y el SMTP (Simple Mail Transfer Protocol) y el POP (Post Office Protocol) para correo electrónico, TELNET para acceder a equipos remotos, entre otros.

El TCP/IP es la base de Internet, y sirve para enlazar computadoras que utilizan diferentes sistemas operativos, incluyendo PC, minicomputadoras y computadoras centrales sobre redes de área local (LAN) y área extensa (WAN).

TCP/IP fue desarrollado y demostrado por primera vez en 1972 por el Departamento de Defensa de los Estados Unidos, ejecutándolo en ARPANET, una red de área extensa de dicho departamento.

La familia de protocolos de Internet puede describirse por analogía con el modelo OSI (Open System Interconnection), que describe los niveles o capas de la pila de protocolos, aunque en la práctica no corresponde exactamente con el modelo en Internet. En una pila de protocolos, cada nivel resuelve una serie de tareas relacionadas con la transmisión de datos, y proporciona un servicio bien definido a los niveles más altos. Los niveles superiores son los más cercanos al usuario y tratan con datos más abstractos, dejando a los niveles más bajos la labor de traducir los datos de forma que sean físicamente manipulables.

El modelo de Internet fue diseñado como la solución a un problema práctico de ingeniería.

El modelo OSI, en cambio, fue propuesto como una aproximación teórica y también como una primera fase en la evolución de las redes de ordenadores. Por lo tanto, el modelo OSI es más fácil de entender, pero el modelo TCP/IP es el que realmente se usa. Sirve de ayuda entender el modelo OSI antes de conocer TCP/IP, ya que se aplican los mismos principios, pero son más fáciles de entender en el modelo OSI.

El protocolo TCP/IP es el sucesor del NCP, con el que inició la operación de ARPANET, y fue presentado por primera vez con los RFCs 791,1 7922 y 7933 en septiembre de 1981. Para noviembre del mismo año se presentó el plan definitivo de transición en el RFC 8014 , y se marcó el 1 de enero de 1983 como el Día Bandera para completar la migración

DIRECCIONES IP

Una dirección IP es una etiqueta numérica que identifica, de manera lógica y jerárquica, a un interfaz (elemento de comunicación/conexión) de un dispositivo (habitualmente una computadora) dentro de una red que utilice el protocolo IP (Internet Protocol), que corresponde al nivel de red del protocolo TCP/IP. Dicho número no se ha de confundir con la dirección MAC que es un identificador de 48bits para identificar de forma única a la tarjeta de red y no depende del protocolo de conexión utilizado ni de la red. La dirección IP puede cambiar muy a menudo por cambios en la red o porque el dispositivo encargado dentro de la red de asignar las direcciones IP, decida asignar otra IP (por ejemplo, con el protocolo DHCP), a esta forma de asignación de dirección IP se denomina dirección IP dinámica (normalmente abreviado como IP dinámica).

Los sitios de Internet que por su naturaleza necesitan estar permanentemente conectados, generalmente tienen una dirección IP fija (comúnmente, IP fija o IP estática), esta, no cambia con el tiempo. Los servidores de correo, DNS, FTP públicos y servidores de páginas web necesariamente deben contar con una dirección IP fija o estática, ya que de esta forma se permite su localización en la red.

Los ordenadores se conectan entre sí mediante sus respectivas direcciones IP. Sin embargo, a los seres humanos nos es más cómodo utilizar otra notación más fácil de recordar, como los nombres de dominio; la traducción entre unos y otros se resuelve mediante los servidores de nombres de dominio DNS, que a su vez, facilita el trabajo en caso de cambio de dirección IP, ya que basta con actualizar la información en el servidor DNS y el resto de las personas no se enterarán ya que seguirán accediendo por el nombre de dominio

Direcciones IPv4

Las direcciones IPv4 se expresan por un número binario de 32 bits permitiendo un espacio de direcciones de hasta 4.294.967.296 (232) direcciones posibles. Las direcciones IP se pueden expresar como números de notación decimal: se dividen los 32 bits de la dirección en cuatro octetos. El valor decimal de cada octeto está comprendido en el rango de 0 a 255 [el número binario de 8 bits más alto es 11111111 y esos bits, de derecha a izquierda, tienen valores decimales de 1, 2, 4, 8, 16, 32, 64 y 128, lo que suma 255].

En la expresión de direcciones IPv4 en decimal se separa cada octeto por un carácter único ".". Cada uno de estos octetos puede estar comprendido entre 0 y 255, salvo algunas excepciones. Los ceros iniciales, si los hubiera, se pueden obviar.

Ejemplo de representación de dirección IPv4: 10.128.001.255 o 10.128.1.255

En las primeras etapas del desarrollo del Protocolo de Internet,1 los administradores de Internet interpretaban las direcciones IP en dos partes, los primeros 8 bits para designar la dirección de red y el resto para individualizar la computadora dentro de la red. Este método pronto probó ser inadecuado, cuando se comenzaron a agregar nuevas redes a las ya asignadas. En 1981 el direccionamiento internet fue revisado y se introdujo la arquitectura de clases (classful network architecture).2 En esta arquitectura hay tres clases de direcciones IP que una organización puede recibir de parte de la Internet Corporation for Assigned Names and Numbers (ICANN): clase A, clase B y clase C.

En una red de clase A, se asigna el primer octeto para identificar la red, reservando los tres últimos octetos (24 bits) para que sean asignados a los hosts, de modo que la cantidad máxima de hosts es 224 - 2 (se excluyen la dirección reservada para broadcast (últimos octetos en 255) y de red (últimos octetos en 0)), es decir, 16.777.214 hosts.

En una red de clase B, se asignan los dos primeros octetos para identificar la red, reservando los dos octetos finales (16 bits) para que sean asignados a los hosts, de modo que la cantidad máxima de hosts es 216 - 2, o 65.534 hosts.

En una red de clase C, se asignan los tres primeros octetos para identificar la red, reservando el octeto final (8 bits) para que sea asignado a los hosts, de modo que la cantidad máxima de hosts es 28 - 2, ó 254 hosts.

Clase Rango N° de Redes N° de Host Por Red Máscara de Red Broadcast ID

A 1.0.0.0 - 127.255.255.255 128 16.777.214 255.0.0.0 x.255.255.255

B 128.0.0.0 - 191.255.255.255 16.384 65.534 255.255.0.0 x.x.255.255

C 192.0.0.0 - 223.255.255.255 2.097.152 254 255.255.255.0 x.x.x.255

(D) 224.0.0.0 - 239.255.255.255 histórico

(E) 240.0.0.0 - 255.255.255.255 histórico

La dirección 0.0.0.0 es reservada por la IANA para identificación local.

La dirección que tiene los bits de host iguales a cero sirve para definir la red en la que se ubica. Se denomina dirección de red.

La dirección que tiene los bits correspondientes a host iguales a uno, sirve para enviar paquetes a todos los hosts de la red en la que se ubica. Se denomina dirección de broadcast.

Las direcciones 127.x.x.x se reservan para designar la propia máquina. Se denomina dirección de bucle local o loopback.

El diseño de redes de clases (classful) sirvió durante la expansión de internet, sin embargo este diseño no era escalable y frente a una gran expansión de las redes en la década de los noventa, el sistema de espacio de direcciones de clases fue reemplazado por una arquitectura de redes sin clases Classless Inter-Domain Routing (CIDR)3 en el año 1993. CIDR está basada en redes de longitud de máscara de subred variable (variable-length subnet masking VLSM) que permite asignar redes de longitud de prefijo arbitrario. Permitiendo una distribución de direcciones más fina y granulada, calculando las direcciones necesarias y "desperdiciando" las mínimas posibles.

[editar]Direcciones privadas

Hay ciertas direcciones en cada clase de dirección IP que no están asignadas y que se denominan direcciones privadas. Las direcciones privadas pueden ser utilizadas por los hosts que usan traducción de dirección de red (NAT) para conectarse a una red pública o por los hosts que no se conectan a Internet. En una misma red no pueden existir dos direcciones iguales, pero sí se pueden repetir en dos redes privadas que no tengan conexión entre sí o que se conecten mediante el protocolo NAT. Las direcciones privadas son:

Clase A: 10.0.0.0 a 10.255.255.255 (8 bits red, 24 bits hosts).

Clase B: 172.16.0.0 a 172.31.255.255 (16 bits red, 16 bits hosts). 16 redes clase B contiguas, uso en universidades y grandes compañías.

Clase C: 192.168.0.0 a 192.168.255.255 (24 bits red, 8 bits hosts). 256 redes clase C contiguas, uso de compañías medias y pequeñas además de pequeños proveedores de internet (ISP).

Muchas aplicaciones requieren conectividad dentro de una sola red, y no necesitan conectividad externa. En las redes de gran tamaño a menudo se usa TCP/IP. Por ejemplo, los bancos pueden utilizar TCP/IP para conectar los cajeros automáticos que no se conectan a la red pública, de manera que las direcciones privadas son ideales para estas circunstancias. Las direcciones privadas también se pueden utilizar en una red en la que no hay suficientes direcciones públicas disponibles.

Las direcciones privadas se pueden utilizar junto con un servidor de traducción de direcciones de red (NAT) para suministrar conectividad a todos los hosts de una red que tiene relativamente pocas direcciones públicas disponibles. Según lo acordado, cualquier tráfico que posea una dirección destino dentro de uno de los intervalos de direcciones privadas no se enrutará a través de Internet.

[editar]Máscara de subred

La máscara permite distinguir los bits que identifican la red y los que identifican el host de una dirección IP. Dada la dirección de clase A 10.2.1.2 sabemos que pertenece a la red 10.0.0.0 y el host al que se refiere es el 2.1.2 dentro de la misma. La máscara se forma poniendo a 1 los bits que identifican la red y a 0 los bits que identifican el host. De esta forma una dirección de clase A tendrá como máscara 255.0.0.0, una de clase B 255.255.0.0 y una de clase C 255.255.255.0. Los dispositivos de red realizan un AND entre la dirección IP y la máscara para obtener la dirección de red a la que pertenece el host identificado por la dirección IP dada. Por ejemplo un router necesita saber cuál es la red a la que pertenece la dirección IP del datagrama destino para poder consultar la tabla de encaminamiento y poder enviar el datagrama por la interfaz de salida. Para esto se necesita tener cables directos. La máscara también puede ser representada de la siguiente forma 10.2.1.2/8 donde el /8 indica que los 8 bits más significativos de máscara están destinados a redes, es decir /8 = 255.0.0.0. Análogamente (/16 = 255.255.0.0) y (/24 = 255.255.255.0).

[editar]Creación de subredes

El espacio de direcciones de una red puede ser subdividido a su vez creando subredes autónomas separadas. Un ejemplo de uso es cuando necesitamos agrupar todos los empleados pertenecientes a un departamento de una empresa. En este caso crearíamos una subred que englobara las direcciones IP de éstos. Para conseguirlo hay que reservar bits del campo host para identificar la subred estableciendo a uno los bits de red-subred en la máscara. Por ejemplo la dirección 172.16.1.1 con máscara 255.255.255.0 nos indica que los dos primeros octetos identifican la red (por ser una dirección de clase B), el tercer octeto identifica la subred (a 1 los bits en la máscara) y el cuarto identifica el host (a 0 los bits correspondientes dentro de la máscara). Hay dos direcciones de cada subred que quedan reservadas: aquella que identifica la subred (campo host a 0) y la dirección para realizar broadcast en la subred (todos los bits del campo host en 1).

[editar]IP dinámica

Una dirección IP dinámica es una IP asignada mediante un servidor DHCP (Dynamic Host Configuration Protocol) al usuario. La IP que se obtiene tiene una duración máxima determinada. El servidor DHCP provee parámetros de configuración específicos para cada cliente que desee participar en la red IP. Entre estos parámetros se encuentra la dirección IP del cliente.

DHCP apareció como protocolo estándar en octubre de 1993. El estándar RFC 2131 especifica la última definición de DHCP (marzo de 1997). DHCP sustituye al protocolo BOOTP, que es más antiguo. Debido a la compatibilidad retroactiva de DHCP, muy pocas redes continúan usando BOOTP puro.

Las IP dinámicas son las que actualmente ofrecen la mayoría de operadores. El servidor del servicio DHCP puede ser configurado para que renueve las direcciones asignadas cada tiempo determinado.

[editar]Ventajas

Reduce los costos de operación a los proveedores de servicios de Internet (ISP).

Reduce la cantidad de IP asignadas (de forma fija) inactivas.

[editar]Desventajas

Obliga a depender de servicios que redirigen un host a una IP.

[editar]Asignación de direcciones IP

Dependiendo de la implementación concreta, el servidor DHCP tiene tres métodos para asignar las direcciones IP:

manualmente, cuando el servidor tiene a su disposición una tabla que empareja direcciones MAC con direcciones IP, creada manualmente por el administrador de la red. Sólo clientes con una dirección MAC válida recibirán una dirección IP del servidor.

automáticamente, donde el servidor DHCP asigna permanentemente una dirección IP libre, tomada de un rango prefijado por el administrador, a cualquier cliente que solicite una.

dinámicamente, el único método que permite la reutilización de direcciones IP. El administrador de la red asigna un rango de direcciones IP para el DHCP y cada ordenador cliente de la LAN tiene su software de comunicación TCP/IP configurado para solicitar una dirección IP del servidor DHCP cuando su tarjeta de interfaz de red se inicie. El proceso es transparente para el usuario y tiene un periodo de validez limitado.

[editar]IP fija

Una dirección IP fija es una dirección IP asignada por el usuario de manera manual (Que en algunos casos el ISP o servidor de la red no lo permite), o por el servidor de la red (ISP en el caso de internet, router o switch en caso de LAN) con base en la Dirección MAC del cliente. Mucha gente confunde IP Fija con IP Pública e IP Dinámica con IP Privada.

Una IP puede ser Privada ya sea dinámica o fija como puede ser IP Pública Dinámica o Fija.

Una IP Pública se utiliza generalmente para montar servidores en internet y necesariamente se desea que la IP no cambie por eso siempre la IP Pública se la configura de manera Fija y no Dinámica, aunque si se podría.

En el caso de la IP Privada generalmente es dinámica asignada por un servidor DHCP, pero en algunos casos se configura IP Privada Fija para poder controlar el acceso a internet o a la red local, otorgando ciertos privilegios dependiendo del número de IP que tenemos, si esta cambiara (fuera dinámica) sería más complicado controlar estos privilegios (pero no imposible).

Las IP Públicas fijas actualmente en el mercado de acceso a Internet tienen un costo adicional mensual. Estas IP son asignadas por el usuario después de haber recibido la información del proveedor o bien asignadas por el proveedor en el momento de la primera conexión.

Esto permite al usuario montar servidores web, correo, FTP, etc. y dirigir un nombre de dominio a esta IP sin tener que mantener actualizado el servidor DNS cada vez que cambie la IP como ocurre con las IP Públicas dinámicas

Direcciones IPv6

La función de la dirección IPv6 es exactamente la misma a su predecesor IPv4, pero dentro del protocolo IPv6. Está compuesta por 128 bits y se expresa en una notación hexadecimal de 32 dígitos. IPv6 permite actualmente que cada persona en la tierra tenga asignada varios millones de IPs, ya que puede implementarse con 2128 (3.4×1038 hosts direccionables). La ventaja con respecto a la dirección IPv4 es obvia en cuanto a su capacidad de direccionamiento.

Su representación suele ser hexadecimal y para la separación de cada par de octetos se emplea el símbolo ":". Un bloque abarca desde 0000 hasta FFFF. Algunas reglas de notación acerca de la representación de direcciones IPv6 son:

Los ceros iniciales, como en IPv4, se pueden obviar.

Ejemplo: 2001:0123:0004:00ab:0cde:3403:0001:0063 -> 2001:123:4:ab:cde:3403:1:63

Los bloques contiguos de ceros se pueden comprimir empleando "::". Esta operación sólo se puede hacer una vez.

Ejemplo: 2001:0:0:0:0:0:0:4 -> 2001::4.

Ejemplo no válido: 2001:0:0:0:2:0:0:1 -> 2001::2::1 (debería ser 2001::2:0:0:1 ó 2001:0:0:0:2::1).

ESTANDARES IEEE802.X

IEEE 802 es un estudio de estándares elaborado por el Instituto de Ingenieros Eléctricos y Electrónicos (IEEE) que actúa sobre Redes de ordenadores. Concretamente y según su propia definición sobre redes de área local (RAL, en inglés LAN) y redes de área metropolitana (MAN en inglés). También se usa el nombre IEEE 802 para referirse a los estándares que proponen, algunos de los cuales son muy conocidos: Ethernet (IEEE 802.3), o Wi-Fi (IEEE 802.11). Está, incluso, intentando estandarizar Bluetooth en el 802.15 (IEEE 802.15).

Se centra en definir los niveles más bajos (según el modelo de referencia OSI o sobre cualquier otro modelo). Concretamente subdivide el segundo nivel, el de enlace, en dos subniveles: El de Enlace Lógico (LLC), recogido en 802.2, y el de Control de Acceso al Medio (MAC), subcapa de la capa de Enlace Lógico. El resto de los estándares actúan tanto en el Nivel Físico, como en el subnivel de Control de Acceso al Medio

Grupos de trabajo

IEEE 802.1 – Normalizacion de interfaz.

802.1D – Spanning Tree Protocol

802.1Q – Virtual Local Area Networks (VLAN)

802.1aq - Shortest Path Bridging (SPB)

IEEE 802.2 – Control de enlace lógico.

IEEE 802.3 – CSMA / CD (ETHERNET)

IEEE 802.4 – Token bus.

IEEE 802.5 – Token ring.

IEEE 802.6 – Metropolitan Area Network (ciudad) (fibra óptica)

IEEE 802.7 – Grupo Asesor en Banda ancha.

IEEE 802.8 – Grupo Asesor en Fibras Ópticas.

IEEE 802.9 – Voz y datos en LAN.

IEEE 802.10 – Seguridad.

IEEE 802.11 – Redes inalámbricas WLAN.

IEEE 802.12 – Prioridad por demanda

IEEE 802.13 – Se ha evitado su uso por superstición

IEEE 802.14 – Modems de cable.

IEEE 802.15 – WPAN (Bluetooth)

IEEE 802.16 - Redes de acceso metropolitanas sin hilos de banda ancha (WIMAX)

IEEE 802.17 – Anillo de paquete elastico.

IEEE 802.18 – Grupo de Asesoria Técnica sobre Normativas de Radio.

IEEE 802.19 – Grupo de Asesoría Técnica sobre Coexistencia.

IEEE 802.20 – Mobile Broadband Wireless Access.

IEEE 802.21 – Media Independent Handoff.

IEEE 802.22 – Wireless Regional Area Network

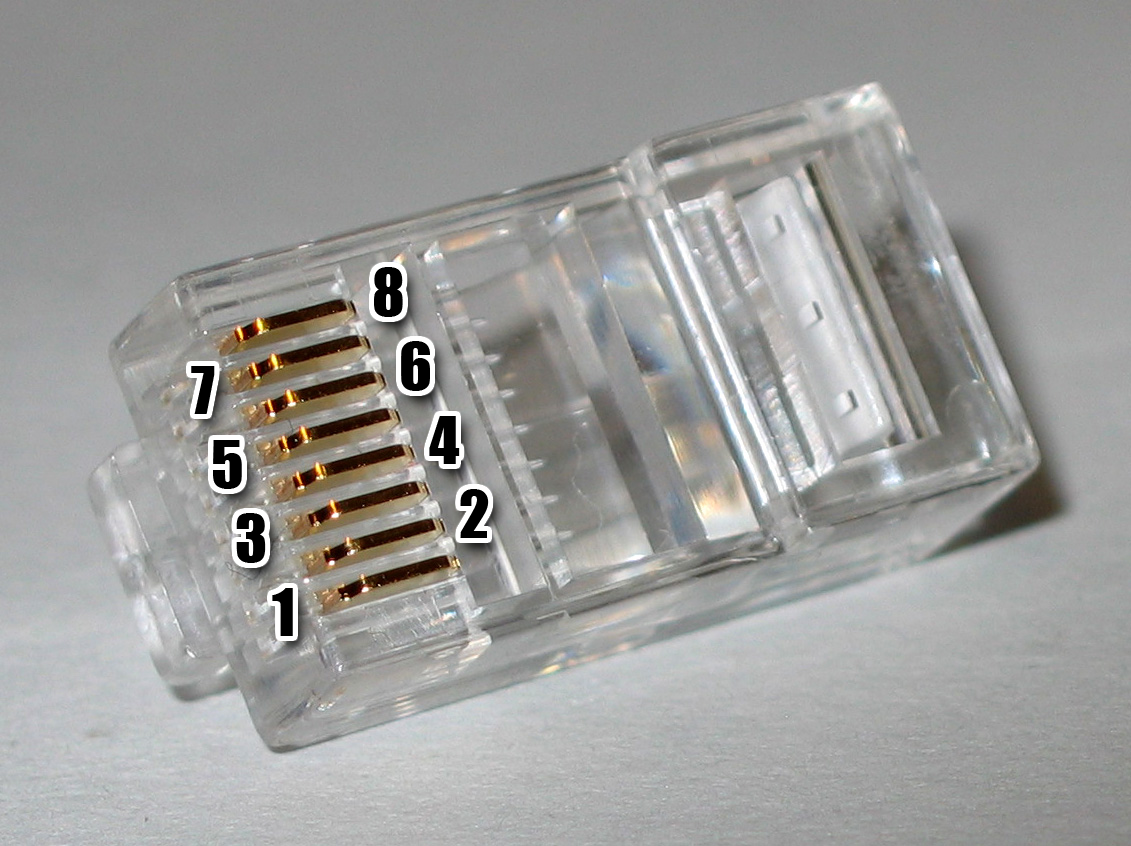

NORMAS 568A Y 568B

Tal vez una característica más conocida y discutida del TIA/EIA-568-B.1-2001 es la definición de las asignaciones pin/par para el par trenzado balanceado de 100 ohm para ocho conductores, como los cables UTP de Categoría 3, 5 y 6. Estas asignaciones son llamadas T568A y T568B y definen el pinout, u orden de conexiones, para cables en RJ45 ocho pines modulares y jacks. Estas definiciones consumen sólo una de las 468 páginas de los documentos, una cantidad desproporcionada. Esto es debido a que los cables que están terminados con diferentes estándares en cada terminación no funcionarán correctamente.

El TIA/EIA-568-B especifica los cables que deberían estar terminados utilizando las asignaciones pin/par del T568A, "u opcionalmente, por el [T568B] si fuera necesario acomodar ciertos sistemas de cableado de 8 pines." A pesar de esta instrucción, muchas organizaciones continúan implementando el T568B por varias razones, principalmente asociados con la tradición (el T568B es equivalente al AT&T 258A). Las recomendaciones de Telecomunicaciones Federales de los Sistemas de Comunicación Nacional de Estados Unidos no reconocen T568B.

El color primario de los pares es: azul (par 1), naranja (par 2), verde (par 3) y marrón (par 4). Cada par consiste en un conductor de color sólido y un segundo conductor que es blanco con una línea del mismo color. Las asignaciones específicas de pares de pines de conectores varían entre los estándares T568A y T568B.

Mezclar el parche terminado T568A con los cables horizontales de terminación T568B (o al revés) no produce problemas en el pinout de una instalación. Aunque puede degradar la calidad de la señal ligeramente, este efecto es marginal y ciertamente no mayores que la producida por la mezcla de las marcas de los cables en los canales.

Los estándares 568A y 568B tienen una gran cantidad de casos de uso, pero el estándar 568A parece ser el más común en las redes actuales.1

[editar]

Cableado

Respecto al estándar de conexión, los pines en un conector RJ-45 modular están numerados del 1 al 8, siendo el pin 1 el del extremo izquierdo del conector, y el pin 8 el del extremo derecho. Los pines del conector hembra (jack ) se numeran de la misma manera para que coincidan con esta numeración, siendo el pin 1 el del extremo derecho y el pin 8 el del extremo izquierdo.

La asignación de pares de cables son como sigue:

Nótese que la única diferencia entre T568A y T568B es que los pares 2 y 3 (Naranja y Verde) están alternados. Ambos estándares conectan los cables "directamente", es decir, los pines 1 a 8 de cada extremo se conectan con los pines 1 a 8, respectivamente, en el otro. Asimismo, los mismos pares de cables están emparejados en ambos estándares: pines 1-2, 3- 6, 4-5 y 7-8. Y aunque muchos cables implementan pequeñas diferencias eléctricas entre cables, estos efectos son inapreciables, de manera que los cables que utilicen cualquier estándar son intercambiables.

Además esta norma debe ser utilizada para impedir la interferencia por señales electromagnéticas generadas por cada hilo, de manera que pueda aprovechar el cable a una mayor longitud sin afectar en su rendimiento.

[editar]

Uso para conectividad T1

Los vendedores de cables a menudo cablean pines invertidos, p.ej. los pines 1 y 2 invertidos, o los pines 4 y 5 invertidos. Esto no tiene efecto en la calidad de la señal T1, que es completamente diferencial y utiliza el esquema de señalización AMI. Se dice que el estandard EIA/TIA 568 A esta en deshuso y se esta aplicando mayoritariomente el estandard EIA/TIA 568 B.

[editar]

Compatibilidad hacia atrás

Debido a que el cable 1 se conecta con los pines centrales (4 y 5) del conector RJ-45 en ambos estándares T568A y T568B, ambos estándares son compatibles en la primera línea de conectores RJ-11, RJ-14, RJ-25 y RJ-61 que tienen el primer par en el centro de estos conectores.

Si la segunda línea de un conector RJ-14, RJ-25 o RJ-61 es usada, se conecta con el segundo par (naranja/blanco) de los conectores cableados a un T568A pero el par 3 (verde/blanco) en conectores cableados con el estándar T568B. Esto hace al estándar T568B potencialmente confuso en aplicaciones telefónicas.

[editar]

Teoría

La idea original en el cableado de conectores modulares, que se ve ejemplificado en los RJ45, fue que el primer par iría en las posiciones centrales, el siguiente par en las siguientes y así. También, el blindaje de la señal estaría optimizado alternando los pines de alimentación y tierra de cada par. Como se puede ver, las terminaciones TIA/EIA-568-B varían un poco de este concepto. Esa es la razón por la que el conector de 8 posiciones, da como resultado un pinout en que el par que está en los extremos está demasiado lejos para cumplir los requisitos eléctricos de los protocolos LAN de alta velocidad para quien lo usa

COMANDOS DE RED :

Ping: Nos informa del estado de un host. Es necesario permitir paquetes ICMP para su funcionamiento.

Ping -t: se hace ping hasta que que pulsemos Ctrl+C para detener los envíos.

Ping -a: devuelve el nombre del host.

Ping -l: establece el tamaño del buffer. Por defecto el valor es 32.

Ping -f: impide que se fragmenten los paquetes.

Ping -n (valor): realiza la prueba de ping durante un determinado numero de ocasiones.

Ping -i TTL: permite cambiar el valor del TTL. TTL seria sustituido por el nuevo valor.

Ping -r (nº de saltos): indica los host por los que pasa nuestro ping. (máximo 9)

Ping -v TOS: se utiliza en redes avanzadas para conocer la calidad del servicio.

Tracert: Indica la ruta por la que pasa nuestra peticion hasta llegar al host destino.

Tracert -d: no resuelve los nombres del dominio.

Tracert -h (valor): establece un nº máximo de saltos.

PatchPing: Mezcla entre el comando Ping y Tracert.

PatchPing -h (nº de saltos): nº máximo de saltos.

PatchPing -n: no se resuelven los nombres de host.

PatchPing -6: obliga a utilizar IPV6

Ipconfig: Proporciona informacion sobre TCP/IP, adaptadores, etc etc.

Ipconfig: muestra información general sobre la red

Ipconfig /all: ofrece información detallada sobre todas las t. de red y conexiones activas.

Ipconfig /renew: renueva petición a un servidor DHCP

Ipconfig /release: libera la Ip asignada por DHCP

Ipconfig /registerdns: registra todos los nombres DNS

Ipconfig /flushdns: borrar todas las entradas DNS.

Net Diversas funciones

Net Send: Envía un mensaje a traves del servicio mensajero

Net Start: Inicia un servicio de Windows

Net Stop: Detiene un servicio de Windows

Net Share: Indica que recursos comparte la maquina

Net View: Indica a que máquinas se tiene acceso mediante la red

Net Sessions: Indica quienes han entrado en nuestros recursos compartidos

Net Time * /SET: Sincroniza la hora con una maquina de la red

Net User: Crea o elimina usuarios

Net Localgroup: Crea o elimina grupos

Netstat: Muestra todas las conexiones activas en el equipo.

Netstat -a: nos muestra todas las conexiones y puertos.

Netstat -e: muestras las estadísticas Ethernet

Netstat -n muestra direcciones y puertos en forma de numero.

Netstat -o: muestra que programa esta asociado a la conexión activa

Netstat - p (protocolo): permite especificar que protocolo se desea ver. TCP/UDP

Netstat -s: muestra estadísticas clasificas por protocolo.

Nbtstat: util para resolver problemas entre Ips y Netbios.

Nbtstat -c: lista los nombres Netbios y los relaciona a una IP.

Arp: Muestra y modifica datos de la tabla de traduccion de direcciones IP a direcciones MAC (tabla ARP)

Arp -a (también -g): muestra la tabla ARP para cada uno de los interfaces

Arp -s (dir_ip) (dir_MAC) [dir_interfaz]: añade una entrada especifica a la tabla ARP. Si hay varios interfaces de red, añadiendo al final la direccion IP del interfaz, lo añade en la tabla correspondiente a ese interfaz

Arp -d (dir_ip) [dir_interfaz]: elimina una entrada especifica de la tabla ARP. Se pueden usar comodines en la direccion IP. Si hay varios interfaces de red, añadiendo al final la direccion IP del interfaz, lo elimina de la tabla correspondiente a ese interfaz.

Route: muestra y modifica la información sobre las rutas IP del equipo.

Route PRINT: muestra la tabla completa de rutas

Route ADD (red_destino) MASK (mascara_destino) (puerta de enlace) [METRIC metrica] [IF interfaz]: Añade una ruta. Con el modificador -p (route add -p ...) hace la ruta persistente, de manera que se mantendra aunque se reinicie el equipo.

Route DEL (red_destino) MASK (mascara_Destino) [puerta de enlace]: Elimina la ruta especificada. Admite caracteres comodines.

Route CHANGE (red_destino) MASK (mascara_destino) (IP_salida/siguiente salto) [METRIC metrica] [IF interfaz]: Modifica la metrica, o la puerta de enlace en una ruta existente

NOTA: parametros entre parentesis () son obligatorios y entre corchetes [] son opcionales.

Por Cardoomx TFTP lo que hace es transferir archivos de un sitio a otro se necesita un servidor en uno de los dos ordenadores y funciona mas o menos asi.

TFTP [-i] host [GET | PUT] origen [destino] Funciona tanto en redes locales como por internet ( abriendo puerto claro ). A mi parcer es una utilidad muy muy buena cuando conectas por shell a un pc para administrarlo. Claro esta que no todo el mundo lo usa con buenos fines.

* Gracias a SiR_AK por los comandos Route y Arp

con permiso de God mode añado el comando netsh

se puede utilizar entre otras cosas para cambiar los parametros de la red desde linea de comandos...

ejemplo de funcionamiento:

netsh interface ip set address name=LAN source=static addr=192.168.1.4 mask=255.255.255.0 gateway=192.168.1.1 gwmetric1

netsh interface ip set dns name=LAN source=static addr=80.58.0.33

netsh interface ip add dns name=LAN addr=80.58.32.97

PROTOCOLO ARP

El acrónimo ARP puede referirse a:

El Address Resolution Protocol (protocolo de resolución de direcciones) para la resolución de direcciones en informática, es el responsable de encontrar la dirección de hardware que corresponde a una determinada dirección IP.

La empresa fabricante de sintetizadores ARP.

La organización escéptica Alternativa Racional a las Pseudociencias.

Un sistema de control antivuelco de vehículos (ARP).

Enhanced Interior Gateway Routing Protocol

EIGRP (Enhanced Interior Gateway Routing Protocol, Protocolo de enrutamiento de gateway interior mejorado) es un protocolo de encaminamiento híbrido, propiedad de Cisco Systems, que ofrece lo mejor de los algoritmos de vector de distancias y del estado de enlace. Se considera un protocolo avanzado que se basa en las características normalmente asociadas con los protocolos del estado de enlace. Algunas de las mejores funciones de OSPF, como las actualizaciones parciales y la detección de vecinos, se usan de forma similar con EIGRP. Aunque no garantiza el uso de la mejor ruta, es bastante usado porque EIGRP es algo más fácil de configurar que OSPF. EIGRP mejora las propiedades de convergencia y opera con mayor eficiencia que IGRP. Esto permite que una red tenga una arquitectura mejorada y pueda mantener las inversiones actuales en IGRP. EIGRP al igual que IGRP usa el siguiente cálculo de métrica:

- Métrica= [K1 * ancho de banda + ((K2 * ancho de banda)/(256-carga))+ (K3 * retardo)]*[K5/(confiabilidad + K4)]. (Nota: Debido a que EIGRP utiliza un campo de métrica de 32 bits, a diferencia de IGRP que es de 24, multiplica este valor por 256).

Los valores por defecto de las constantes son : K1=1, K2=0, K3=1, K4=0, K5=0. Cuando K4 y K5 son 0, la porción [K5/(confiabilidad+K4)] de la ecuación no forman parte del cálculo de la métrica. Por lo tanto, utilizando los valores por defecto de las constantes, la ecuación de la métrica es: Ancho de banda+retardo

Los routers EIGRP mantienen información de ruta y topología a disposición en la RAM, para que puedan reaccionar rápidamente ante los cambios. Al igual que OSPF, EIGRP guarda esta información en varias tablas y bases de datos.

Las rutas reciben un estado y se pueden rotular para proporcionar información adicional de utilidad.

EIGRP mantiene las siguientes tres tablas:

- Tabla de vecinos

- Cada router EIGRP mantiene una tabla de vecinos que enumera a los routers adyacentes. Esta tabla puede compararse con la base de datos de adyacencia utilizada por OSPF. Existe una tabla de vecinos por cada protocolo que admite EIGRP.

- Tabla de topología

- La tabla de topología se compone de todas las tablas de encaminamiento EIGRP recibidas de los vecinos. EIGRP toma la información proporcionada en la tabla de vecinos y la tabla de topología y calcula las rutas de menor costo hacia cada destino. EIGRP rastrea esta información para que los routers EIGRP puedan identificar y conmutar a rutas alternativas rápidamente. La información que el router recibe de los vecinos se utiliza para determinar la ruta del sucesor, que es el término utilizado para identificar la ruta principal o la mejor. Esta información también se introduce a la tabla de topología. Los routers EIGRP mantienen una tabla de topología por cada protocolo configurado de red (como IP, IPv6 o IPX). La tabla de enrutamiento mantiene las rutas que se aprenden de forma dinámica.

- Tabla de encaminamiento

- La tabla de encaminamiento EIGRP contiene las mejores rutas hacia un destino. Esta información se recupera de la tabla de topología. Los routers EIGRP mantienen una tabla de encaminamiento por cada protocolo de red.

A continuación se muestran los campos que conforman la tabla de encaminamiento:

- Distancia factible (FD): Ésta es la métrica calculada más baja hacia cada destino. Por ejemplo, la distancia factible a 32.0.0.0 es 2195456. La distancia de la ruta que está en la tabla de encaminamiento.

- Origen de la ruta: Número de identificación del router que publicó esa ruta en primer lugar. Este campo se llena sólo para las rutas que se aprenden de una fuente externa a la red EIGRP. El rotulado de rutas puede resultar particularmente útil con el encaminamiento basado en políticas. Por ejemplo, el origen de la ruta a 32.0.0.0 es 200.10.10.10.

- Distancia informada (RD): La distancia informada (RD) de la ruta es la distancia informada por un vecino adyacente hacia un destino específico. Por ejemplo, la distancia informada a 32.0.0.0 por el vecino 200.10.10.10 es 281600 tal como lo indica (2195456/281600).

- Información de interfaz: La interfaz a través de la cual se puede alcanzar el destino.

- Estado de ruta: El estado de una ruta. Una ruta se puede identificar como pasiva, lo que significa que la ruta es estable y está lista para usar, o activa, lo que significa que la ruta se encuentra en el proceso de recálculo por parte de DUAL

SIMULADORES (PACKET TRACER )

packet Tracer es la herramienta de aprendizaje y simulación de redes interactiva para los instructores y alumnos de Cisco CCNA. Esta herramienta les permite a los usuarios crear topologías de red, configurar dispositivos, insertar paquetes y simular una red con múltiples representaciones visuales. Packet Tracer se enfoca en apoyar mejor los protocolos de redes que se enseñan en el currículum de CCNA.

Este producto tiene el propósito de ser usado como un producto educativo que brinda exposición a la interfaz comando – línea de los dispositivos de Cisco para practicar y aprender por descubrimiento.

Packet Tracer 5.3.3 es la última versión del simulador de redes de Cisco Systems, herramienta fundamental si el alumno está cursando el CCNA o se dedica al networking.

En este programa se crea la topología física de la red simplemente arrastrando los dispositivos a la pantalla. Luego clickando en ellos se puede ingresar a sus consolas de configuración. Allí están soportados todos los comandos del Cisco OS e incluso funciona el "tab completion". Una vez completada la configuración física y lógica de la net, también se puede hacer simulaciones de conectividad (pings, traceroutes, etc) todo ello desde las misma consolas incluidas.

Principales funcionalidades:

- Entre las mejoras del Packet Tracer 5 encontramos:

- Soporte para Windows (2000, XP, Vista) y Linux (Ubuntu y Fedora).

- Permite configuraciones multiusuario y colaborativas en tiempo real.

- Soporte para IPv6, OSPF multiárea, redistribución de rutas, RSTP, SSH y Switchs multicapa.

Soporta los siguientes protocolos:

- HTTP, TCP/IP, Telnet, SSH, TFTP, DHCP y DNS.

- TCP/UDP, IPv4, IPv6, ICMPv4 e ICMPv6.

- RIP, EIGRP, OSPF Multiárea, enrutamiento estático y redistribución de rutas.

- Ethernet 802.3 y 802.11, HDLC, Frame Relay y PPP.

- ARP, CDP, STP, RSTP, 802.1q, VTP, DTP y PAgP, Polly Mkt.

Nuevos recursos, actividades y demostraciones:

- OSPF, IPv6, SSH, RSTP, Frame Relay, VLAN's, Spanning Tree, Mike mkt etc.

No soporta IGRP y los archivos hechos con Packet Tracer 5 no son compatibles con las versiones anteriores

| Packet Tracer | |

|---|---|

| Desarrollador | |

| Cisco Systems http://www.cisco.com/web/learning/netacad/course_catalog/PacketTracer.html | |

| Información general | |

| Última versión estable | 5.3.3 |

| Género | ? |

| Sistema operativo | Windows y Linux |

| Licencia | ? |

| Idiomas | Inglés, ruso, portugués, alemán, español y francés |

| En español | |